Что означает dns?

Содержание:

Режим работы DNS

Серверы DNS могут работать в двух режимах:

- Итеративный, если сервер отвечает за ту зону для который пришел запрос он присылает ответ, а если нет то он присылает адрес другого сервера, к которому нужно обратиться с запросом.

- Рекурсивный, в этом режиме DNS-сервер сам отправляет необходимые запросы всем DNS серверам пока не найдет необходимый сервер, получит от него ответ и этот ответ возвращается к клиенту.

Инфраструктура DNS

Два режима работы необходимы, потому что в системе DNS используются два типа серверов. DNS серверы, которые хранят информацию об отображении доменных имен в ip-адресах, работают в интеративном режиме, так как к этим серверам, особенно к корневым серверам или серверам первого уровня, приходит большое количество запросов, и у них не хватит производительности для работы в рекурсивном режиме.

И есть серверы, которые занимаются разрешением имен для клиентов Эти серверы работают в рекурсивном режиме, получают запрос от клиента, выполняют поиск в дереве серверов DNS, получают ответ и возвращают его клиенту.

Сервер разрешения имен DNS

Сервер разрешения имен находится в локальной сети, он предоставляется либо вашим провайдером, либо вашей организации. Часто адреса таких серверов компьютеры получают автоматически, вместе с ip- адресом по протоколу DHCP.

Другой вариант это использовать открытый сервер разрешения имен, которые предоставляют некоторые компании. Например, широко известен общедоступный DNS сервер компании Google с адресом 8.8.8.8, который может использовать кто угодно. Зачем может понадобиться использовать открытый сервер, вместо серверов вашей локальной сети? Некоторые такие серверы, например, сервер компании Яндекс с таким адресом 77.88.8.7 блокирует контент для взрослых.

Кэширование

После того, как DNS resolver нашел ip-адрес для некоторого доменного имени, он записывает его в кэш, с одной стороны это хорошо так как повышают производительность работы, с другой стороны администратор зоны может поменять ip-адрес для некоторого компьютера, и если он у нас сохранен в кэше, то об изменении мы узнаем только через некоторое время.

Иногда, это время может составлять несколько дней или даже недель в зависимости от настроек DNS resolver. Поэтому не удивляйтесь, если вы внесли изменения в DNS записи, но они пока не видны.

Типы ответов DNS

В DNS есть два типа ответов:

- Авторитетный или как пишется в утилите nslookup windows — authoritative «заслуживающий доверие», это ответ, который получен от DNS сервера, который ответственный за данную зону. Ответ получен из конфигурационных файлов на диске сервера, и точно является актуальным.

- Неавторитетный (non-authoritative) или «не заслуживающий доверия ответ», это ответ который получен от сервера, который не является ответственным за эту зону. Как правило, это DNS resolver, который закэшировал полученный ранее ответ. С момента создания записи в кэше данные могли измениться, поэтому ответ называется не заслуживающим доверия, но как правило в кэше находятся верные данные.

Что делать, если не сработал чип

Когда возникает проблема с индивидуальным чипом, в протоколе участнику могут присвоить равно как DNS (не сработал на старте), так и DNF (не сработал на финише).

Случается, что проблема с чипом может возникнуть на контрольных точках, тогда участнику грозит DSQ.

Если вы участвовали в гонке от начала до конца, а вместо результата в протоколе красуется одна из этих аббревиатур, смело подавайте апелляцию сразу после публикации предварительного протокола. С записанным треком гонки проблема устранения ошибки оборудования решится быстро.

На некоторых небольших стартах может и вовсе не быть чипа электронного хронометража, а отсечки будут делать волонтёры. Если у вас значится одна из аббревиатур, скорее всего вас могли упустить или не разглядеть номер. Решение этого вопроса в данном случае абсолютно такое же, как и в первом.

Читайте далее: Справка на забег и марафон: как сделать и зачем нужна

Зачем в интернете нужны DNS-серверы

На заре существования всемирной сети подключенных компьютеров было немного, а пользователями были опытные специалисты.

Каждую точку подключения (клиентский компьютер) идентифицировали в сети при помощи IP-адреса. Что расшифровывается как Internet Protocol Address – адрес интернет-протокола.

IP-адрес выглядит примерно, как номер сотового телефона:

- 59.109.189

- 59.110.48

- 59.109.207

Со временем количество пользователей интернета значительно увеличилось и тогда, для облегчения задачи серфинга в сети, было предложено ассоциировать цифровые IP-адреса сайтов с вербальными (словесными) доменными именами.

Чтобы обеспечивать назначение каждому цифровому IP-адресу веб-сайта удобного для восприятия имени была создана глобальная система доменных имен.

По-английски Domain Name System или сокращенно DNS.

Система доменных имен представляет собой распределенную инфраструктуру из большого числа серверов, расположенных по всей планете. Эта серверная структура DNS выстроена по принципу иерархического подчинения.

- Сервера доменных имен верхнего уровня – COM, RU и так далее.

- Сервера со списками доменных имен второго уровня – google.com.

- Сервера доменов третьего уровня – api.google.com.

Самую верхнюю позицию в иерархии занимают корневые DNS-сервера, на которых хранятся списки серверов доменных имен верхнего уровня. Корневых ДНС-серверов во всем мире чуть более 10 штук.

Говоря простыми словами, система доменных имен функционирует, как глобальный адресный стол для всемирной сети.

В локальных отделениях DNS хранятся ассоциированные с доменными именами IP адреса сайтов, относящиеся к данному региону. Если на местном сервере DNS оказывается невозможно найти адрес сайта по запрашиваемому доменному имени, запрос делегируется к следующему уровню системы.

И вот таким образом поиск IP-адреса по заданному браузером доменному имени происходит до тех пор, пока нужный сайт не будет обнаружен на одном из ответственных за его хранение серверов DNS.

Пример работы, как браузер находит сайт

Чтобы понять, как все это работает, давайте рассмотрим на конкретном примере поиска какого-либо сайта.

Такой достаточно сложный алгоритм поиска IP адреса сайта по доменному имени получается потому, что сегодня интернет-ресурсов во всемирной сети уже более миллиарда.

Hosts-файл

Чуть выше было упомянуто, что записи об адресах сайтов могут находиться в операционной системе компьютера. Действительно, среди системных файлов имеется документ по имени Hosts.

Это обычный текстовый файл, но не имеющий расширения txt. Дело в том, что Hosts-файлы могут присутствовать на компьютерах и других операционных систем, а не только Windows.

На альтернативных OS расширения файлов могут не совпадать, поэтому договорились использовать текстовый документ Hosts вообще без указания типа файла.

Hosts-файл содержит список сопоставления доменных имен известных пользователю интернет-ресурсов и их IP-адресов.

127.0.0.1 localhost

Сначала прописывается IP-адрес, а затем название интернет-ресурса.

Считается, что Hosts-файл является архаизмом. Этот файл использовался в прежние времена, когда компьютеры имели малую мощность и использовалась любая возможность ускорить процессы.

Указанная выше запись из Hosts-файла означает, что по такому IP адресу находится сам пользовательский компьютер. В большинстве случаев на современных персональных компьютерах эта запись является единственной.

Иногда продвинутые пользователи, для того, чтобы заблокировать посещение какого-либо сайта, добавляют в Hosts-файл запись, в которой сопоставляют доменное имя нежелательного ресурса с IP-адресом компьютера.

В случае запроса браузера по данному доменному имени происходит обращение к локальной системе и перейти на сайт оказывается невозможно.

Например, пользователь не хочет, чтобы его дети посещали какие-либо сайты. Тогда можно отредактировать Hosts-файл и указать в качестве IP-адреса нежелательного сайта локальный хост.

Hosts-файл иногда используется хакерами для того чтобы перенаправить пользователя на фишинговые страницы. Если пользователь посетит зараженный сайт и загрузит оттуда вирус, то этот вирус может произвести изменения в записях Hosts-файла.

Например, доменному имени надежного онлайн-банка будет ассоциирован IP-адрес мошеннического ресурса. Набрав в браузере адрес банка, пользователь попадет на сайт мошенников и потеряет свои деньги.

Сегодня Host-файл потерял свою значимость и может вообще не содержать никаких записей. Это никак не отразится на функциональности компьютера и возможностях работы в интернете.

Что такое DNS и зачем его менять?

DNS расшифровывается как система доменных имён. Нет необходимости углубляться в техническую спецификацию, но вкратце – это система для преобразования доменного имени в IP-адрес. После ввода адреса сайта DNS-сервер определяет его IP и направляет трафик в нужное место. Все сервисы обладают своим уникальным IP-адресом и портом. В случае задержки распознания нужного IP-адреса происходят лаги.

На практике это значит появление множества проблем с играми и сёрфингом. Зато после установки хороших игровых DNS-адресов, ситуация значительно улучшается.

Что даст установка качественного DNS-сервера:

- Увеличение скорости загрузки веб-страниц;

- Повышение безопасности сёрфинга и наличие встроенной защиты от фишинга;

- Возможность использования родительского контроля;

- Близлежащие DNS-сервера улучшают скорость сети;

- Повышение надёжности соединения;

- Снижение пинга и уменьшение потери пакетов.

Установка хорошего DNS-сервера делает очень много для улучшения игрового опыта пользователя. Обычно за другие услуги с таким количеством положительных сторон приходится платить, но DNS-сервера из списка бесплатны. Нет ни единой причины, чтобы не переходить на игровой сервер. Чем быстрее это сделать, тем скорее удастся получить максимально положительные впечатления об онлайн играх.

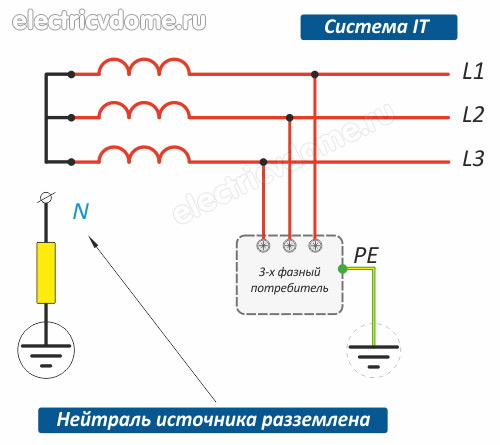

Система IT

Применяется с трансформаторами с изолированной нейтралью. Обычно она соединяется с заземлением через разрядник, обладающий высоким сопротивлением при низком напряжении и низким при повышении напряжения выше допустимого предела. Это защищает потребителей от попадания первичного напряжения во вторичную обмотку.

В этой питающей сети отсутствует нулевой провод N, заземляющий РЕ и однофазное напряжение как таковое. Потребители подключаются на линейное напряжение 380 Вольт.

Данная система используется только с двух- и трёхфазными установками. Металлический корпус электрооборудования и другие токопроводящие элементы соединяются с контуром заземления здания.

Токи короткого замыкания на землю в такой системе незначительные, поэтому использование УЗО или дифференциальных автоматов является обязательным.

Система уравнивания потенциалов

В особоопасных сырых помещениях, таких, как бассейны или сауны, кроме непосредственного заземления корпусов электроприборов, используется система уравнивания потенциалов.

Она заключается в соединении между собой всех металлических частей в помещении — стальных дверей, нержавеющих раковин, водопроводных и канализационных труб и других элементов. Все эти соединённые между собой части подключаются к применяемой системе заземления.

В чём опасность применения зануления вместо заземления

Некоторые электромонтёры предлагают использовать зануление вместо заземления. Это нельзя делать по нескольким причинам:

- Жилые дома подключаются к трёхфазной сети и по нулевому проводу течёт уравнительный ток. Так как этот провод имеет сопротивление, то между занулённым корпусом электроприбора и заземлёнными конструкциями, например водопроводным краном, имеется разность потенциалов. В обычных условиях это неопасно, но при прикосновении к воде или мокрой земле можно получить электрическим током.

- При обрыве нулевого провода и неравномерной нагрузке между нулём и фазой может быть не 220В, а больше, вплоть до 380В. В этом случае между занулённым корпусом электрооборудования и заземлёнными конструкциями появится опасное для жизни напряжение 220В.

- Нулевой и фазный провода подключаются к квартире через двухполюсный автоматический выключатель. При его срабатывании нулевой провод N, используемый в качестве заземляющего проводника, отключается от контура заземления. Это недопустимо по требованиям ПУЭ п1.7.145

К отдельно стоящему зданию может быть подведено не однофазное напряжение 220В, а трёхфазное с тремя фазными и одним нулевым проводами. В этом случае есть возможность переделки защитного зануления в систему заземления TN-C-S.

Вывод

Системы TT и IT также являются системами с заземлением. В них заземляющий провод РЕ не имеет электрической связи с нейтралью трансформатора.

Системы заземления TN всех видов считаются системами с занулением. В них заземляющий провод РЕ связан каким-либо способом с нейтралью питающего трансформатора и проводником N:

- В системе TN-C-S заземляющие жёлтые или жёлто-зелёные провода подключены к проводнику PEN. Он проложен от нейтрали трансформатора к вводному щитку в здании.

- В системе TN-C заземляющий проводник РЕ совмещён с нейтральным проводом N, поэтому к нему корпуса электроприборов не подключаются. Для их заземления защитное заземление типа TN-C необходимо переделать в TN-C-S.

- Система TN-S является самой надёжной. В ней провода РЕ и N разделены на всём протяжении от электроприбора до нейтрали питающего трансформатора.

Нет системы заземления, идеально подходящей для всех ситуаций. Каждая из них обладает своими достоинствами и недостатками, но у всех одна задача — обеспечение максимальной безопасности людей. Для выбора типа защиты необходимо знать, какие бывают системы заземления и зануления.

Похожие материалы на сайте:

- Чем заземление отличается от зануления

- Принцип работы заземления

- Недостатки системы заземления TN-C

Список источников

- samelectrik.ru

- electricvdome.ru

- www.asutpp.ru

- kartinki-kletochki.ru

- stanoks.net

- ProFazu.ru

Защита DNS-серверов от атак

В наши дни опасность воздействия хакеров на DNS приобрела глобальные масштабы. Ранее уже были ситуации атак на серверы такого формата, которые приводили к многочисленным сбоям в работе всемирной паутины, в особенности известных социальных сетей.

Наиболее опасными считают нападения на корневые серверы, хранящие данные об IP-адресах. Например, в историю вошла произошедшая в октябре 2002 года DDoS-атака на 10 из 13 серверов верхнего уровня.

Протокол DNS получает результаты по запросам с помощью протокола пользовательских датаграмм UDP. UDP использует модель передачи данных без соединений для обеспечения безопасности и целостности информации. Таким образом, большинство атак производятся на этот протокол с помощью подделки IP-адресов.

Существует несколько схем, настройка которых позволит защитить DNS-сервер от атак хакеров:

-

Использование технологии uRPF (Unicast Reverse Path Forwarding).

Суть состоит в том, чтобы определить возможность принятия пакета с конкретным адресом отправителя на указанном устройстве для передачи данных. Пакет проходит проверку и принимается в том случае, когда сетевой интерфейс, с которого он получен, предназначен для обмена информацией с адресатом данного пакета. В обратной ситуации пакет будет отброшен. Этот способ помогает выявить и частично отобрать фальшивый трафик, но не гарантирует надежную защиту от фальсификации. uRPF полагает, что данные отправляются на определенный адрес через неизменный интерфейс. Ситуация усложняется, если появляется несколько провайдеров. -

Применение функции IP Source Guard.

В ее основе лежит технология uRPF и проверка DHCP-пакетов. IP Source Guard отслеживает DHCP-трафик в интернете и выясняет, какие IP-адреса получили сетевые устройства. Это позволяет выявить поддельный трафик на некоторых портах установки. После этого данные собираются и записываются в общую таблицу итогов проверки DHCP-пакетов. В дальнейшем IP Source Guard обращается к этой таблице, чтобы осуществить проверку пакетов, полученных коммутатором. Если IP-адрес пакета не совпадает с адресом источника, то пакет откладывается. -

Использование утилиты dns-validator.

Эта программа контролирует передачу всех пакетов DNS, соотносит запрос с ответом и в случае расхождения названий отправляет уведомление пользователю.

Показатели деятельности

2020: Рост выручки до 514,3 млрд рублей

В 2020 году выручка DNS составила 514,3 млрд рублей, что, по словам совладельца и директора по развитию сети Сергея Мещанюка, позволило компании опередить «М.Видео-Эльдорадо» и стать крупнейшим в России продавцом бытовой техники и электроники. Оборот «М.Видео-Эльдорадо», по собственным данным ритейлера, в 2020 году достиг 504,8 млрд рублей, увеличившись на 15,4% в сравнении с 2019-м.

| Простые ребята из дальнего уголка России обогнали весь рынок бытовой техники и электроники. Ведь помимо оставшихся титульных брендов «М.Видео-Эльдорадо», это еще и поглощенные по ходу дела российские магазины Media Markt, сети «Техносила» и «Техношок». Каждое достижение — это ещё и новые вызовы. Не скрою, нам было комфортно, в плане менеджмента, догонять коллег из «М.Видео». Очень надеюсь, что и дальше они будут помогать нам в ориентирах, — написал Мещанюк на своей странице в . |

Выручка DNS в 2020 году достигла 514,3 млрд рублей

Выручка DNS в 2020 году достигла 514,3 млрд рублей

Он также привел данные, согласно которым в 2020 году сеть DNS увеличила онлайн-продажи товаров и услуг на 90,77%, и они составили 26,29% в совокупном обороте ритейлера. Посещаемость сайта DNS увеличилась на 35,9%. Абсолютные показатели интернет-розницы совладелец компании не раскрыл.

Кроме того, согласно приведенной Сергеем Мещанюком статистике, в 2020 году у DNS стало 378 новых магазинов (общее количество торговых точек выросло до 2224 к 31 декабря), а рост продаж в сопоставимых магазинах составил 20,7%.

Основным драйвером финансового подъема DNS стали интернет-продажи. Они сильно выросли благодаря пандемии коронавируса COVID-19, в условиях которой люди стали чаще совершать покупки, не выходя из дома. В первой половине 2020 года, когда многие магазины в России были закрыты, интернет-продажи DNS подскочили на 98% в сравнении с аналогичным периодом 2019-го и достигли доли в 28% в суммарной выручке.

Структура DNS

Domain Name System состоит из множества уровней, на каждом из которых расположены свои записи доменов. Интересно то, что чем выше иерархия домена, тем правее он расположен при написании адреса сайта .

Из-за огромного количества доменов все они были поделены на зоны – некая часть имен, которая хранится как единое целое на некотором одном или нескольких DNS-серверах.

При выполнении какого-то запроса в интернете происходит очень интересная и сложная штука. При посылке какого-либо запроса пользователем он отправляется на сервер. Сервер в свою очередь проверяет, а может ли он выдать результат.

Если ему не удается определить ответ, то он пересылает запрос далее на корневой или вышестоящий DNS-сервер. Такое движение вверх называется «Восходящей иерархией». После получения необходимого результата движение меняет свое направление и в обратном порядке передает информацию.

Кстати, в зависимости способа выдачи ответа сервера DNS делятся на два вида: рекурсивные и нерекурсивные (итеративные). Коротко говоря, первый вид запроса производит полный поиск всех отсылок к различным серверам и самостоятельно их опрашивает, а после все полученные записи кэширует. Во втором же случае пользователю возвращаются отсылки и он сам должен их проверить.

Записи DNS

Записи DNS, или Ресурсные записи (англ. Resource Records, RR) — единицы хранения и передачи информации в DNS. Каждая ресурсная запись состоит из следующих полей:

- имя (NAME) — доменное имя, к которому привязана или которому «принадлежит» данная ресурсная запись,

- тип (TYPE) ресурсной записи — определяет формат и назначение данной ресурсной записи,

- класс (CLASS) ресурсной записи; теоретически считается, что DNS может использоваться не только с TCP/IP, но и с другими типами сетей, код в поле класс определяет тип сети,

- TTL (Time To Live) — допустимое время хранения данной ресурсной записи в кэше неответственного DNS-сервера,

- длина поля данных (RDLEN),

- поле данных (RDATA), формат и содержание которого зависит от типа записи.

Наиболее важные типы DNS-записей:

- Запись A (address record) или запись адреса связывает имя хоста с адресом протокола IPv4. Например, запрос A-записи на имя referrals.icann.org вернёт его IPv4-адрес — 192.0.34.164.

- Запись AAAA (IPv6 address record) связывает имя хоста с адресом протокола IPv6. Например, запрос AAAA-записи на имя K.ROOT-SERVERS.NET вернёт его IPv6-адрес — 2001:7fd::1.

- Запись CNAME (canonical name record) или каноническая запись имени (псевдоним) используется для перенаправления на другое имя.

- Запись MX (mail exchange) или почтовый обменник указывает сервер(ы) обмена почтой для данного домена.

- Запись NS (name server) указывает на DNS-сервер для данного домена.

- Запись PTR (point to reverse) или запись указателя связывает IP-адрес хоста с его каноническим именем. Запрос в домене in-addr.arpa на IP-адрес хоста в reverse-форме вернёт имя (FQDN) данного хоста (см. Обратный DNS-запрос). Например (на момент написания), для IP-адреса 192.0.34.164 запрос записи PTR 164.34.0.192.in-addr.arpa вернёт его каноническое имя referrals.icann.org. В целях уменьшения объёма нежелательной корреспонденции (спама) многие серверы-получатели электронной почты могут проверять наличие PTR-записи для хоста, с которого происходит отправка. В этом случае PTR-запись для IP-адреса должна соответствовать имени отправляющего почтового сервера, которым он представляется в процессе SMTP-сессии.

- Запись SOA (Start of Authority) или начальная запись зоны указывает, на каком сервере хранится эталонная информация о данном домене, содержит контактную информацию лица, ответственного за данную зону, тайминги (параметры времени) кеширования зонной информации и взаимодействия DNS-серверов.

- SRV-запись (server selection) указывает на серверы для сервисов, используется, в частности, для Jabber и Active Directory.

Интернациональные доменные имена

Доменное имя может состоять только из ограниченного набора ASCII-символов, позволяя набрать адрес домена независимо от языка пользователя. ICANN утвердил основанную на Punycode систему IDNA, преобразующую любую строку в кодировке Unicode в допустимый DNS набор символов.

Что такое DNS сервер

DNS сервер, это компьютер, на котором хранится база соответствий доменных имен к IP адресу, именно они выдают вашему браузеру айпи запрашиваемого сайта, чтобы он смог загрузить его. Они могут быть, как локальными, так и глобальными.

ДНС сервер обычно находится у провайдера, но вам ничего не мешает использовать и другие сервисы, например, от Google или от Yandex. Так, например, у того же Яндекса, есть три вида ДНС: базовый, безопасный и семейный. Установив — семейные, вы сможете обезопасить своих детей от порталов для взрослых. Безопасный обеспечит защиту от вредоносных ресурсов, а, базовый — это обычный и надежный вариант.

Интересно! Когда интернет только появился, функцию DNS выполнял файл HOSTS, именно в нем и прописывались значения доменов к айпи. Но, сайтов стало очень много и прописывать из вручную уже было просто некомфортно и долго — их сменили DNS-сервера. Даже сейчас, браузеры на компьютере в первую очередь смотрят этот файл, а уже потом обращаются в ДНС.

Как работает DNS

Каждый ресурс в интернете располагается на каком-либо компьютере — хосте. У каждого такого хоста есть свой собственный уникальный айпи адрес.

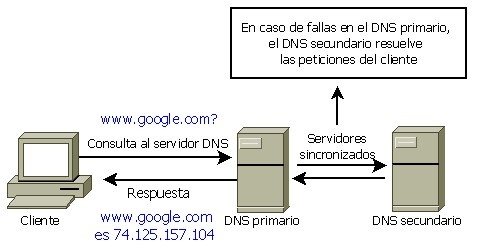

Когда вы запрашиваете, какой-либо домен — ключ, например, anisim.org, в вашем браузере, он вначале обращается к ДНС-серверу, который передаст ему — ip адрес, чтобы он открылся. Если на определенном сервере нет информации о домене, то он просит о помощи другой и так до того момента, пока айпи сайта не будет найден.

Как видите, ДНС сильно облегчает серфинг в интернете. Вместо того, чтобы каждый раз вручную вводить IP сайта, можно вбить только его домен.

Дополнительно, данная технология позволяет, чтобы на одном IP могли располагаться сразу несколько сайтов, и наоборот, у одного домена может быть множество IP, а при запросе по домену — откроется именно запрашиваемый ресурс.

Интересно! По айпи можно открыть только те порталы, у которых он уникальный, т.е. на одном адресе — один сайт.

Так как процесс обращения от сервера к другому (если портал не сильно известный), с целью узнать нужный IP занимает время и ресурсы — используется кеш. Провайдеры и ваш браузер кэшируют запросы к сайтам, чтобы вы могли к ним обращаться без ожидания.

DNS записи и зона

Как вы уже поняли, на одном ИП адресе может быть сразу несколько доменов. А к домену могут относится, почтовый сервер или поддомены, которые могут быть совсем на другом IP.

Вся информация о домене, его поддоменах, айпи, почте хранится в ДНС записях. Они бывают разных типов:

A или AAAA — IP адрес самого сайта в IPv4 и IPv6 формате соответственно.MX — указывает на почтовый шлюз для домена.CNAME — позволяет указывать синонимы для основного домена, к примеру, если здесь прописать — example.anisim.org CNAME anisim.org — будет перенаправляться на последнюю запись.NS — это адреса ДНС-серверов обслуживающих домен, обычно их две штуки.TXT — примечание, если оно необходимо.

На самом деле записей больше, но смысла их все описывать для ознакомления нет — это основные.

Как узнать используемые DNS серверы

1. Нажмите «WIN + R» на клавиатуре, введите ncpa.cpl и нажмите «ОК».

2. Откройте свое подключение к интернету и кликните по кнопке «Сведения». Здесь вы увидите свой DNS-сервер IPv4.

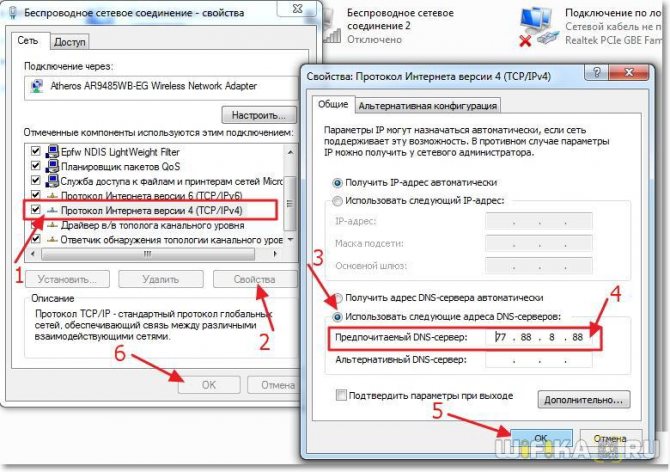

Также, здесь вы можете поменять сервера на тот же Яндекс, для этого:

1. Откройте свойства, кликните по IP версия 4 (TCP/IPv4) и откройте свойства.

2. Вместо автоматического получения DNS-сервера, вбейте их вручную, например, 77.88.8.1 и 77.88.8.8 (смотрите картинку). Это базовые ДНС Yandex.

3. Нажмите «ОК».

В заключение

Как видите объяснение довольно простое. Постарался все изложить понятным языком, чтобы было, как можно более яснее. Надеюсь вам был полезен данный материал и до встречи на страницах данного портала!

Как соотносятся DNS поверх HTTPS, DNSSEC, DNSCrypt, DNS поверх TLS

Имеется несколько протоколов, обеспечивающих шифрование DNS запросов. В настоящее время на клиентском программном обеспечении лучше всего поддерживается DNS поверх HTTPS (DoH) — именно ему и посвящена данная статья. Чтобы ориентироваться в терминах, рассмотрим краткие характеристики каждого из протоколов.

DNS поверх HTTPS (DoH) — протокол для выполнения разрешения DNS по протоколу HTTPS. Целью этого метода является повышение конфиденциальности и безопасности пользователей путём предотвращения перехвата и манипулирования данными DNS с помощью атак типа «Атака посредника».

DNS поверх TLS (DoT) — предлагаемый стандартный протокол для выполнения разрешения удалённой системы DNS с использованием TLS. Целью этого метода является повышение конфиденциальности и безопасности пользователей путём предотвращения перехвата и манипулирования данными DNS с помощью атак типа «Атака посредника».

DNSSEC (англ. Domain Name System Security Extensions) — набор расширений IETF протокола DNS, позволяющих минимизировать атаки, связанные с подменой DNS-адреса при разрешении доменных имён. Он направлен на предоставление DNS-клиентам (англ. термин resolver) аутентичных ответов на DNS-запросы (или аутентичную информацию о факте отсутствия данных) и обеспечение их целостности. При этом используется криптография с открытым ключом.

DNSCrypt — это сетевой протокол, который аутентифицирует и шифрует трафик системы доменных имён (DNS) между компьютером пользователя и рекурсивными серверами имён. Первоначально он был разработан Фрэнком Денисом и Йеченг Фу.

Хотя существует несколько реализаций клиента и сервера, протокол никогда не предлагался Инженерной группе Интернета (IETF) в виде RFC.

DNSCrypt обёртывает неизмененный DNS-трафик между клиентом и преобразователем DNS в криптографической конструкции для обнаружения подделки. Хотя он не обеспечивает сквозную безопасность, он защищает локальную сеть от атак типа «злоумышленник в середине».

Он также снижает опасность атак с усилением на основе UDP, требуя, чтобы вопрос был не меньше размера соответствующего ответа. Таким образом, DNSCrypt помогает предотвратить атаки с усилением DNS.

DNSCurve — это предлагаемый безопасный протокол для системы доменных имён (DNS), разработанный Дэниелом Дж. Бернстайном.

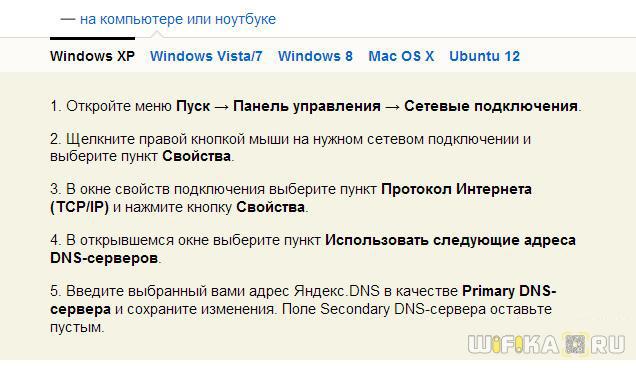

Как настроить серверы Яндекс DNS на компьютере в Windows?

Самый простой способ обеспечить блокировку сайтов на отдельном компьютере или ноутбуке через сервера Yandex DNS — прописать их в настройках подключения к интернету.

Я буду показывать на Windows 10 и 7. Нам надо зайти в параметры сетевого адаптера в меню:

«Пуск — Сети и интернет — Центр управления сетями и общим доступом — Изменение параметров адаптера — Правый клик мышью по вашему соединению — Свойства»

Далее открываем «Протокол Интернета версии 4» и в поле «Предпочитаемый DNS сервер» вводим необходимый IP адрес из списка Yandex DNS:

- Базовый (77.88.8.8, 77.88.8.1) — без фильтрации сайтов для быстрого подключения к интернету

- Безопасный (77.88.8.88, 77.88.8.2) — ограничение доступа к мошенническим ресурсам

- Семейный (77.88.8.7, 77.88.8.3) — запрет посещения сайтов из категории 18+

После сохранения параметров данный компьютер или ноутбук будут защищены от вредных сайтов.

Какие DNS?

DNS — это не что-то новое, и реальность такова, что они были с нами много лет, даже до того, как многие родились. Это правда, что DNS не использовался в начале Интернета, так как это была небольшая сеть с очень небольшим количеством активных доменов. Однако его экспоненциальный рост стал неудержим, и в 1983 году все изменилось. До этого использовался файл HOST, который сохранял все известные интернет-домены, и после этого мы приняли аббревиатуру DNS для системы доменных имен.

DNS или система доменных имен является децентрализованной системой иерархической номенклатуры для устройств, подключенных как к Интернету, так и к частным сетям, которая связывает информацию с доменным именем. Его основная функция заключается в «переводе» имен доменов, к которым мы привыкли, таких как adslzone.net, в двоичные идентификаторы, связанные с оборудованием, подключенным к сети, или IP-адресами, например, 84.56.963.21.

Структура доменного имени

Вместо обычных имен компьютеров, которые состоят из одного слова в системе DNS используются доменные имена. Имя компьютера состоит из нескольких частей, которые отделены друг от друга точками. Например, веб-сервер сайта о Мобильной связи и Технологиях имеет следующие имя www.zvondozvon.ru. Имя состоит из следующих частей ru это домен верхнего уровня, следующий домен отделён от него точкой zvondozvon домен второго уровня, и последний компонент www это имя компьютера в домене второго уровня.

Корневой домен

Важным элементом доменного имени, которое обычно не пишут, является корневой домен, он указывается точкой в конце. Если вы не укажете точку, то ничего страшного не произойдет, она подразумевается в конце каждого доменного имени.

Дерево доменных имен

Доменные имена образуют дерево. Корнем дерева является корневой домен, который представлен точкой. Затем идут домены верхнего уровня, которые бывают трех типов:

- Домены для различных типов организаций, которые используются, как правило внутри США (org, com, net). Домен org для некоммерческих организаций, com для коммерческих организаций, net для организации связанных с компьютерными сетями, есть также и другие домены.

- Тип доменов верхнего уровня, домены для стран. Каждая страна имеет свой домен. Домен Россия ru, домен Великобритании uk, и относительно недавно появились новые типы доменов верхнего уровня в которых можно использовать не только символы английского алфавита. Для России это домен рф.

- Затем идут домены второго уровня, например cisco.com, yandex.ru или яндекс.рф русскими буквами.

- На третьем уровне могут находиться, как домены следующего уровня их называют поддомены или адреса компьютера в домене второго уровня. Например, в домене yandex.ru есть компьютеры с адресами www.yandex.ru веб-сервер компании yandex, maps.yandex.ru сервер яндекс карт, такси.yandex.ru сервер яндекс такси и большое количество других серверов.

Доменная зона

Важным понятием в системе DNS является доменная зона. Это запись адресов всех компьютеров и всех поддоменов в некотором домене.

Корневая доменная зона содержит записи всех поддоменов первого уровня (org com net ru uk рф). Зона ru содержит записи всех доменов второго уровня (yandex urfu), зона urfu.ru записи всех поддоменов и всех компьютеров в домене urfu, и вот здесь еще показаны две отдельные зоны для разных институтов urfu, институт естественных наук (ins) и институт математики и компьютерных наук (imkn). Эти зоны содержат DNS-записи, о компьютерах соответствующих институтов.

Доменная зона является некоторым аналогом файла itc/hosts только в ней содержится не вся информация об именах компьютерах в сети, а некоторый ее фрагмент. Доменные зоны распределены по серверам DNS. Одну и ту же доменную зону может обслуживать несколько серверов DNS.

Например, корневую зону обслуживают больше всего серверов, так как к ним больше всего запросов. Все корневые серверы DNS содержат одинаковые записи. Зону ru также обслуживает несколько серверов DNS, у которых одна и та же база данных записи и доменов второго уровня.

Необязательно иметь выделенные DNS сервер для каждой доменной зоны, например DNS-сервер urfu может обслуживать зоны urfu.ru и ins.urfu.ru, а институт математики и компьютерных наук может иметь свой выделенный DNS сервер, который будет обслуживать зону imkn.urfu.ru.

Важным понятием в системе DNS является делегирование. Например DNS-сервер urfu отвечает за зону urfu.ru, но только часть информации об этой зоне хранится непосредственно на этом сервере, то что относится к urfu.ru и ins.urfu.ru. А для зоны imkn.urfu.ru создан отдельный сервер, таким образом сервер urfu.ru делегирует полномочия управления под доменом imkn.urfu.ru другому серверу. Чтобы было возможно делегирование на DNS сервере urfu.ru делаются соответствующие конфигурационные записи, которые указывают на DNS-сервер ответственный за зон, в нашем случае imkn.urfu.ru.

Инфраструктура DNS

Инфраструктура системы доменных имен состоит из следующих компонентов.

Дерево серверов DNS, которые мы рассмотрели выше, клиент DNS это как правило наш компьютер, и сервер разрешения имен DNS по-английски его называют DNS resolver, он получает запрос от клиента и выполняет поиск необходимого ip-адреса в дереве доменных имен.